- Введение

Централизованные механизмы аутентификации представляют собой важнейший компонент современных корпоративных информационных систем, обеспечивающий контроль доступа пользователей к сетевым ресурсам и сохраняющий целостность корпоративной инфраструктуры. В корпоративных средах процессы аутентификации обычно реализуются с помощью служб каталогов, которые поддерживают протоколы Kerberos и NTLM для проверки личности.

Из-за своей фундаментальной роли в обеспечении контроля доступа эти механизмы все чаще становятся основными мишенями для враждебной деятельности, направленной на повышение привилегий и несанкционированное перемещение в другую сторону. Недавние исследования в области кибербезопасности показывают, что атаки, нацеленные на протоколы аутентификации, часто используют законную функциональность системы, а не приводят к заметным аномалиям на уровне сетевых коммуникаций. Следовательно, традиционные механизмы защиты на основе периметра часто не позволяют обнаружить неправильное использование учетных данных в рамках авторизованных рабочих процессов проверки подлинности [1–2].

Эта проблема требует внедрения архитектур мониторинга, ориентированных на идентификацию, способных анализировать телеметрию аутентификации, генерируемую контроллерами домена. Целью данного исследования является изучение современных подходов к обнаружению атак на механизмы аутентификации домена на основе мониторинга событий аутентификации и поведенческого анализа в инфраструктурах кибербезопасности предприятия

2. Материал и методы исследования.

Настоящее исследование основано на систематическом аналитическом обзоре современных подходов к обнаружению кибератак, нацеленных на централизованные механизмы доменной аутентификации в корпоративных информационных системах. Методология исследования основана на изучении и сравнительном анализе методов мониторинга аутентификации, реализованных в инфраструктурах кибербезопасности предприятия, которые используют централизованные модели управления идентификационными данными.

В современных корпоративных средах процессы аутентификации обычно поддерживаются службами каталогов, такими как Microsoft Active Directory. Эти рабочие процессы генерируют значительный объем телеметрии, относящейся к безопасности, которая может быть использована для обнаружения атак без необходимости прямой проверки полезного сетевого трафика. События безопасности, связанные с аутентификацией, генерируемые контроллерами домена, рассматриваются как основной источник поведенческих индикаторов, связанных с неправильным использованием учетных данных и попытками несанкционированного повышения привилегий. Методологическая основа включает классификацию методов злоупотребления протоколами аутентификации и аналитическую оценку стратегий корреляции событий, используемых в системах управления информацией о безопасности и событиями (SIEM).

3. Результаты и обсуждение

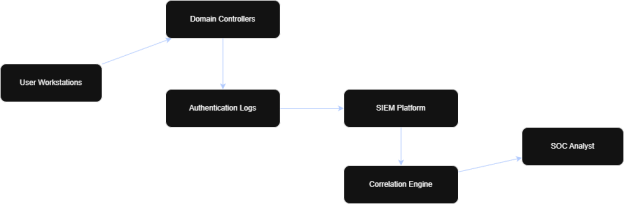

Эффективность обнаружения современных атак на аутентификацию во многом зависит от внедрения централизованных архитектур мониторинга, способных агрегировать и сопоставлять события, связанные с аутентификацией, генерируемые в распределенных корпоративных средах. В отличие от традиционных систем обнаружения вторжений, которые полагаются на проверку пакетов на сетевом уровне, системы мониторинга аутентификации работают на уровне идентификации, анализируя транзакции контроля доступа, записанные в журналах аудита контроллера домена.

Такой архитектурный подход позволяет аналитикам по кибербезопасности выявлять враждебную активность, которая использует законные рабочие процессы аутентификации, не внося заметных аномалий в схемы сетевого взаимодействия. Следовательно, атаки, нацеленные на механизмы аутентификации в домене, часто остаются незамеченными системами защиты на основе периметра, при этом генерируя статистически значимые отклонения в телеметрии аутентификации.

Рис. 1. Концептуальная архитектура централизованного мониторинга аутентификации в корпоративных средах

Б. Сравнительный анализ подходов к обнаружению

Таблица 1

Подходы к обнаружению нарушений протокола аутентификации

|

Метод обнаружения |

Аналитическая база |

Преимущества |

Ограничения |

|

Сигнатурный анализ |

Известные паттерны атак |

Низкая вычислительная сложность |

Неэффективен против новых (неизвестных) атак |

|

Поведенческий анализ |

Профилирование активности пользователей |

Обнаружение ранее неизвестных угроз |

Требует построения базовой модели (baseline) |

|

Корреляция событий |

Анализ логов из нескольких источников |

Контекстно-зависимое обнаружение |

Повышенные накладные расходы на обработку данных |

|

Статистическое обнаружение аномалий |

Метрики аутентификации |

Выявление незначительных отклонений |

Склонность к ложноположительным срабатываниям |

Сравнительная оценка стратегий обнаружения показывает, что методы мониторинга аутентификации на основе сигнатур по-прежнему ограничены в своих возможностях по выявлению сложных атак со злоупотреблением учетными данными из-за их зависимости от предопределенных сигнатур атак [3]. Поскольку современные злоумышленники все чаще используют законные механизмы аутентификации для осуществления горизонтального перемещения в скомпрометированных средах, такие подходы по своей сути неспособны отличить вредоносную активность от поведения авторизованного пользователя.

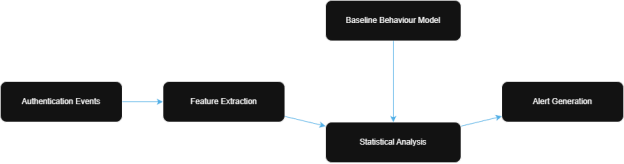

Методы обнаружения, основанные на поведении, устраняют это ограничение, устанавливая базовые модели обычной аутентификации и выявляя статистически значимые отклонения от ожидаемых моделей доступа. Эти отклонения могут включать ненормальную частоту аутентификации, несогласованную последовательность использования привилегий или нерегулярные интервалы выдачи билетов на обслуживание. Однако эффективность поведенческого анализа напрямую зависит от точности базового моделирования и стабильности схем доступа пользователей в контролируемой среде.

Методы корреляции событий, реализованные на платформах SIEM, еще больше расширяют возможности обнаружения за счет объединения событий аутентификации, исходящих из нескольких источников, и восстановления сложных последовательностей атак, которые в противном случае остались бы необнаружимыми при изолированном анализе. Анализируя временные и логические взаимосвязи между транзакциями аутентификации, механизмы корреляции позволяют выявлять скоординированные попытки доступа, указывающие на неправильное использование учетных данных [4].

Подходы к статистическому обнаружению аномалий расширяют эту парадигму, применяя вероятностные модели к телеметрии аутентификации для количественной оценки отклонений от нормативного распределения активности. Хотя такие методы демонстрируют повышенную чувствительность к ранее неизвестным векторам атак, они часто связаны с повышенным количеством ложных срабатываний в динамичных корпоративных средах, характеризующихся изменчивыми моделями поведения пользователей.

Рис. 2. Концептуальная модель обнаружения аномалий при аутентификации домена

Аналитическая оценка современных методов мониторинга аутентификации показывает, что гибридные модели обнаружения, сочетающие поведенческий анализ с корреляцией событий из нескольких источников, обеспечивают высочайший уровень эффективности при выявлении нарушений протокола аутентификации [5]. Такие подходы позволяют обнаруживать вредоносные действия, выполняемые в рамках законных рабочих процессов аутентификации, не полагаясь на механизмы проверки на сетевом уровне.

В то же время внедрение моделей обнаружения на основе аномалий создает дополнительную вычислительную сложность и требует постоянной адаптации базовых профилей деятельности в ответ на организационные изменения. В результате в современных стратегиях кибербезопасности предприятий все большее внимание уделяется интеграции систем мониторинга, ориентированных на идентификацию, способных динамически корректировать пороговые значения обнаружения на основе контекстуальных индикаторов риска аутентификации [6].

4. Заключение

Аналитическая оценка современных методов мониторинга аутентификации показывает, что гибридные модели обнаружения, сочетающие поведенческий анализ с корреляцией событий из нескольких источников, обеспечивают высочайший уровень эффективности при выявлении нарушений протокола аутентификации.

Внедрение систем мониторинга, ориентированных на идентификацию, позволяет корпоративным инфраструктурам кибербезопасности обнаруживать вредоносные действия, выполняемые в рамках законных рабочих процессов аутентификации, не полагаясь на механизмы проверки на сетевом уровне. Исследование выполнило свои задачи, обозначив четкий путь перехода от устаревшего мониторинга к поведенческой аналитике.

Будущие исследования должны быть сосредоточены на автоматизации процесса генерации исходных данных с использованием машинного обучения, чтобы снизить количество ложноположительных результатов, присущих обнаружению статистических аномалий.

Литература:

1. Singer, P.W., & Friedman, A. (2014). Cybersecurity and Cyberwar: What Everyone Needs to Know. Oxford University Press.

2. Scarfone, K., & Mell, P. (2007). Guide to Intrusion Detection and Prevention Systems (IDPS). NIST Special Publication 800–94. National Institute of Standards and Technology.

3. Microsoft. (2020). Advanced Threat Analytics Overview. Microsoft Security Documentation.

4. NIST. (2020). Zero Trust Architecture. NIST Special Publication 800–207. National Institute of Standards and Technology.

5. Gartner. (2021). SIEM Market Guide. Gartner Research.

6. Shackleford, D. (2016). User Behavior Analytics. SANS Institute. Information about authors