This paper analyzes the impact of information threats on the Russian economy in the current context. The relevance of this topic lies in the need for awareness of information threats arising from the operation and rapid development of information exchange tools and the corresponding increase in the desire of attackers to disrupt information exchange or steal it for illegal use. This article examines the theoretical foundations of information threats, types of information threats, their possible sources and consequences, analyzes statistical data on realized threats, outlines measures to protect against information threats, and provides recommendations.

Keywords : information threats, information security, economic losses, fraud.

Обмен информацией в последнее время становится всё более распространённым, информация становится всё более ценным ресурсом и одной из важнейших движущих сил экономики. В текущее время, когда бизнес-процессы, финансовые операции и государственное управление широко используют информационные системы, их уязвимость может привести к серьёзным финансовым или репутационным издержкам. Дальнейшее развитие действующих информационных систем и создание новых требует высокой осведомлённости в возможных угрозах в целях обеспечения устойчивости систем к известным и возможным будущим угрозам.

Информационная угроза или угроза информационной безопасности — это возможность возникновения события, при котором нарушается безопасность информации: её конфиденциальность, целостность, доступность, достоверность, подотчётность, неотказуемость, или работоспособность информационной системы [1]. Данное определение, которое указано в методике оценки угроз безопасности информации от Федеральной службы по техническому и экспортному контролю (далее − ФСТЭК), является достаточно полным, оно указывает на угрозу как на возможное, но не гарантированное событие, которое влечёт объёмный список возможных последствий для информации и информационных систем. Рассмотрим подробнее возможные виды нарушения безопасности информации. Конфиденциальность информации означает возможность ознакомления или взаимодействия с ней только допущенных к таким действиям лиц. Целостность информации означает, что информация не была несанкционированно изменена. Доступность информации означает отсутствие неправомерных блокировок доступа к информации. Подотчётность и неотказуемость информации, указанные в методике, не так часто встречаются в различных статьях или литературе. Данные свойства требуют, чтобы при любом взаимодействии с информацией: создание, изменение, уничтожение, передача, в последствии было возможно однозначно установить личность человека, который выполнил такое действие.

На каждую из приведённых характеристик злоумышленники могут совершить атаку. Рассмотрим классификацию информационных угроз. Согласно классификации ФСТЭК, угрозы в основном делятся по отношению к информационной системе и требуемому уровню возможностей злоумышленника. Внешними по отношению к информационной системе считаются нарушители, которые не имеют каких-либо прав доступа к компонентам системы и её сетям. Внутренними, соответственно, имеющие права для доступа к системе. Особенностью внутренних угроз является возможность их непреднамеренности, т. е. ошибки персонала, а не целенаправленная атака со злым умыслом. По уровню угрозы ФСТЭК выделяет 4 уровня возможностей нарушителей. Первый уровень − базовые возможности нарушителя (Н1) указывает на возможность реализации только известных угроз общедоступными инструментами. Второй уровень − базовые повышенные возможности (Н2) указывает на возможность реализации угроз, свободно распространяемые в интернете со своими небольшими дополнениями для повышения эффективности. Третий уровень — средние возможности нарушителя (Н3) указывает, что нарушитель может использовать не только легкодоступные для изучения уязвимости, но и приобретать сведения о них на специализированных ресурсах — биржах уязвимостей, либо же может самостоятельно разрабатывать средства реализации угроз на основе анализа аппаратно-программного обеспечения предполагаемой к атаке системы.

Пользуясь информацией по описанию информационных угроз, рассмотрим, какие виды информационных угроз реализовывались в Российской Федерации. Самым известным видом атаки является мошенничество с использованием социальной инженерии. Такой вид атаки можно определить как угрозу, для реализации мошеннику которой достаточно базовых возможностей и не требуется внутреннего доступа к банку. Основной причиной простоты данного вида атаки является недостаточность обеспечения информационной безопасности банковских программных продуктов в угоду удобства. Согласно методике ФСТЭК одной из составляющих информационной безопасности является неотказуемость. Но в случае с телефонным мошенничеством человек не имеет никакой возможности зафиксировать личность звонящего. Те, кто правильно реагировал на попытку использования уязвимости и прекращали контакт, не получили финансовых потерь, а люди, которые решили довериться звонящему теряли денежные средства или несли другие потери. С другой стороны сложности злоумышленнической операции можно представить по примеру хакерской атаки на Аэрофлот летом 2025 года. Согласно данным аналитиков Яндекс.Практикума [2], взломщики в течении года анализировали информационную систему Аэрофлота, по итогу получив доступ к большей части как программной, так и аппаратной части.

Как отметил заместитель министра внутренних дел Российской Федерации, Андрей Храпов, совокупный материальный ущерб от реализации злоумышленниками информационных угроз за 2024 и 2025 годы составил 394,5 млрд руб. [3]. При этом наблюдается положительная динамика: в 2025 году материальный ущерб сократился на 15,5 млрд руб. по сравнению с 2024 годом. В дополнение к финансовому показателю в интервью были приведены количественные показатели. Общее количество совершенных информационных преступлений уменьшилось на 12 %. Из них число краж сократилось на 23,8 %, случаев мошенничества на 9 %, а случаев неправомерного доступа к компьютерной информации на 44 %.

Центральный Банк Российской Федерации за период 2021–2025 годов собрал собственную статистику по количеству и объёму операций, которые были совершены без добровольного согласия клиента [4]. Статистика представлена в таблице 1. В результате анализа данных виден возрастающий тренд: с 2021 по 2025 год как количество, так и общий объём возрастают с 13,5 млрд руб. до 29,3 млрд руб., при чём в 2024 году произошел крупный скачок, продемонстрировавший рост объёма потерь на 74 %. За 5 лет количество несанкционированных операций повысилось на 52 %. Возможно предположить, что скачки показателей в 2024 и 2025 могут быть объяснены адаптацией злоумышленников к тем системам защиты, которые были введены в предыдущие годы, а новые компоненты информационной безопасности ещё не разработаны или не введены в широкомасштабную эксплуатацию.

Таблица 1

Статистика по операциям, совершенных без согласия клиента банка [3]

|

Год |

2021 |

2022 |

2023 |

2024 |

2025 |

|

Объём операций, млн руб. |

13582,23 |

14165,44 |

15791,41 |

27534,31 |

29307,63 |

|

Количество операций, тыс. ед. |

1035,01 |

876,59 |

1165,99 |

1197,44 |

1570,97 |

|

Средняя сумма одной несанкционированной операции по счетам физических лиц, тыс. руб. |

11,8 |

15,32 |

13,1 |

22,46 |

18,02 |

Последствиями таких хищений являются перевод похищенных денежных средств в теневые и использование их для создания новой угрозы, вывод их из оборота или за границу, что в свою очередь может влиять на курс валюты.

|

|

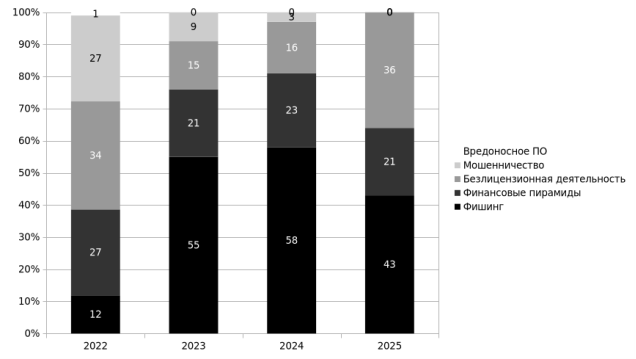

Рис. 1. Доли информационных ресурсов, используемых злоумышленниками, % от общего количества [3]

На рисунке 1 представлены информационные ресурсы, которые были созданы злоумышленниками и по которым Банк России принял меры по прекращению деятельности. Из статистики видно, что распространение вирусного программного обеспечения (ПО) и простое мошенничество перестают быть популярными и эффективными. Уровень защищённости информационных систем достиг такого состояния, при котором создание вредоносного ПО целесообразно только с предельными способностями преступной организации по нарушению информационной безопасности. А к обычному мошенничеству население уже адаптировалось и его заместила более изобретательная схема − социальная инженерия и связанный с ней фишинг. Каждая из трёх стратегий, оставшихся к 2025 году, использует не столько технические уязвимости, сколько нацелено на неосторожное или целенаправленное поведение человека. Таким образом злоумышленники стимулируют человека выйти за пределы защиты существующей информационной системы. Это приводит не только к финансовым потерям, но и к снижению доверия к информационной системе, так как в таких случаях возместить потери не предоставляется возможным.

В ответ на увеличение количества и усложнение способов, которыми злоумышленники реализуют информационные угрозы, правительство Российской Федерации приняло несколько нормативно-правовых актов, направленных на повышение защищённости информационных систем, которые используются во многих организациях, или на сокращение возможностей, которыми злоумышленники могли реализовывать угрозы. Первым отметим внесение изменений в федеральный закон «О безопасности критической информационной инфраструктуры Российской Федерации» [5]. В результате нововведений правительство получило право формировать реестр Российского ПО и в зависимости от присвоенной категории значимости инфраструктуры организации устанавливать обязательность использования ПО, внесённого в реестр. Также в корректировке закона вводится государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации. Орган, уполномоченный за управление этой системой, организует сбор и обмен информацией об информационных угрозах, их реализации и компьютерных инцидентах в целях централизованного изучения и разработки мер противостояния информационным угрозам. Также были увеличены штрафы за нарушение конфиденциальности персональных данных [6]. Для физических лиц были введены ограничения по количеству сим-карт в целях ограничения мошенничества и социальной инженерии. С той же целью был расширен список признаков, по которым банки должны определять подозрительные операции и задерживать их [7].

Перспективы в сфере защиты информации и снижении вероятности реализации информационных угроз в основном представляют ужесточение правил функционирования и стимулирование разработки комплексов обеспечения информационной безопасности. Среди уже применяемых правительством мер находятся: неполный запрет иностранного ПО, централизованная система по сбору информации по всем попыткам нарушения информационной безопасности, создание ограничений возможностей обычных людей по созданию и пользованию информационных систем. И изменение тенденции на данный момент не предполагается. В ближайшей перспективе стоит ожидать введения новых ограничений. В процессе введения ограничений всё большее количество иностранного ПО будет становиться запрещённым сначала к использованию в крупных предприятиях и критической инфраструктуре, затем запрет будет расширять область воздействия. В процессе разработки отечественного ПО будет развиваться и создание Российских аналогов иностранных компьютеров, серверов и компонентов.

Информационные угрозы для экономики страны сочетают как прямой финансовый урон, так и косвенные издержки: снижение доверия к цифровым системам и инструментам, искажение денежных потоков, снижение инвестиций. По итогам 2024 и 2025 годов в результате реализации информационных угроз экономика Российской Федерации потеряла 394,5 млрд рублей. Атаки с использованием технических уязвимостей информационных систем становятся крайне редкими ввиду сложностей в подготовке, а атаки с использованием социальной инженерии или серых схем — финансовых пирамид или нелегальных услуг занимают лидирующие строки по количеству реализаций.

В целях борьбы с реализацией информационных угроз правительство Российской Федерации принимает множество мер по их предотвращению: было ограничено иностранное ПО, чтобы Российские уполномоченные органы имели все возможности по контролю создания и использования цифровых систем в важных сферах экономики, уже введены или рассматриваются законодательные акты, призванные мешать злоумышленникам пользоваться социальной инженерией.

В перспективе информационным системам будет требоваться ещё больше защитных компонентов. Уже сейчас имеется запрос на предоставление информационным системам возможностей по недопущению случаев применения социальной инженерии. Но на ближайшей перспективе более эффективных средств по защите от социальной инженерии, чем ограничение свободы человека в распоряжении своими возможностями, не представляется.

Литература:

- Методический документ от 5 февраля 2021 г. − Текст: электронный // fstec.ru: [сайт]. − URL: https://fstec.ru/dokumenty/vse-dokumenty/spetsialnye-normativnye-dokumenty/metodicheskij-dokument-ot-5-fevralya-2021-g

- Технический разбор: взлом Аэрофлота. − Текст: электронный // thecode.media: [сайт]. − URL: https://thecode.media/tehnicheskiy-razbor-vzlom-aeroflota/#id-17

- МВД сообщило о снижении числа киберпреступлений в РФ в 2025 году на 12 %. − Текст: электронный // interfax.ru: [сайт]. − URL: https://www.interfax.ru/digital/1073418

- Обзор операций, совершенных без добровольного согласия клиентов финансовых организаций. − Текст: электронный // cbr.ru: [сайт]. − URL: https://cbr.ru/analytics/ib/#a_144544

- Федеральный закон от 26 июля 2017 г. N 187-ФЗ. − Текст: электронный // fstec.ru: [сайт]. − URL: https://fstec.ru/dokumenty/vse-dokumenty/zakony/federalnyj-zakon-ot-26-iyulya-2017-g-n-187-fz

- Увеличение штрафов за персональные данные в 2025 году. − Текст: электронный // esphere.ru: [сайт]. − URL: https://www.esphere.ru/blog/uvelichenie-shtrafov-za-personalnye-dannye-v-2025-godu/

- ЦБ существенно расширил список признаков подозрительных переводов. − Текст: электронный // banki.ru: [сайт]. − URL: https://www.banki.ru/news/lenta/?id=11020593